6 月 10 日消息,安全人员 BruteCat 昨日发文披露,他通过利用谷歌一项“被遗忘的”账号找回服务功能,成功暴力破解了部分用户的谷歌账号手机号码。

据悉,谷歌早在 2018 年起就在其账号登录服务中实施了基于 Java 的机器人检测机制,以阻止不法分子使用自动化脚本进行各类恶意操作。

但 BruteCat 表示,今年年初他在浏览器中关闭 Java,想测试哪些谷歌服务在不启用 Java 的情况下仍可使用,结果发现平台的账号找回服务仍然可以正常运行,相应服务允许通过两个 HTTP 请求,验证用户输入的邮箱地址或手机号码是否与特定谷歌账号间存在关联。

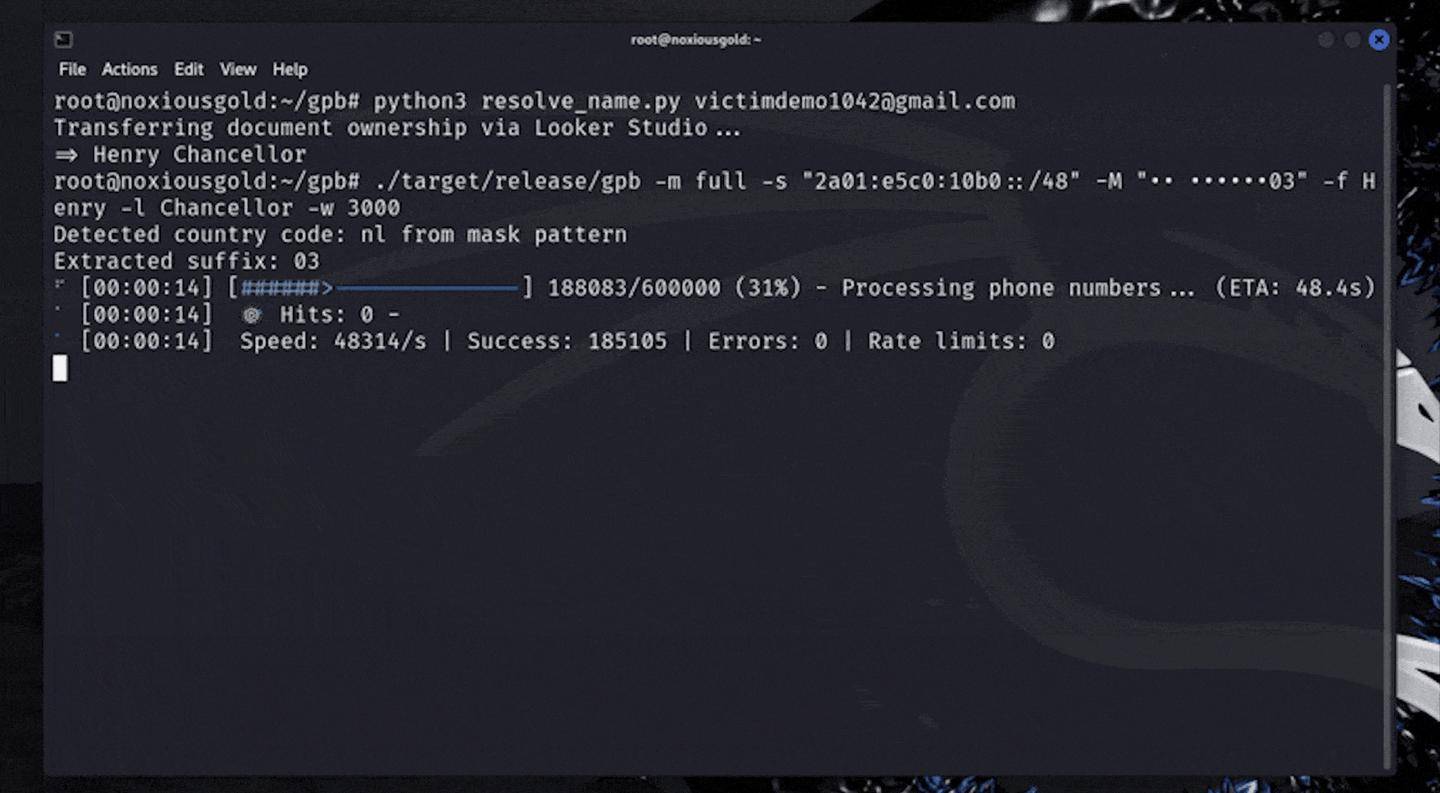

尽管谷歌试图通过限制单一 IP 的访问频率、引入 CAPTCHA 验证码来防范不法分子攻击相应服务,但 BruteCat 采用 IPv6 动态切换地址,同时利用 BotGuard 的令牌绕过了 CAPTCHA,从而完全避开谷歌限制。后续其开发了一段脚本,大致是借助相应密码找回服务流程中所显示的用户账号绑定的手机号码号段提示进行暴力破解。

▲ 谷歌设置的 CAPTCHA 验证码

据 BruteCat 测试,只需使用“每小时成本约 0.3 美元(注:现汇率约合 2.2 元人民币)”的云服务器,即可实现“每秒 4 万次暴力破解”,其中破解一个美国电话号码大约只需 20 分钟,英国号码约 4 分钟,荷兰号码仅需 15 秒,而新加坡号码最快仅需 5 秒即可获取。

BruteCat 表示,他已于今年 4 月向谷歌方面提交了相关漏洞报告,并获得 5000 美元(现汇率约合 35926 元人民币)的漏洞奖励。而谷歌已于今年 6 月修复了相应漏洞。

免责声明:本网信息来自于互联网,目的在于传递更多信息,并不代表本网赞同其观点。其内容真实性、完整性不作任何保证或承诺。由用户投稿,经过编辑审核收录,不代表头部财经观点和立场。

证券投资市场有风险,投资需谨慎!请勿添加文章的手机号码、公众号等信息,谨防上当受骗!如若本网有任何内容侵犯您的权益,请及时联系我们。

相关文章

-

机构爆吹的“神药”,可能只是常山药业的“梦幻泡影”

2025-06-1127阅读

-

华为Pura 80来了!标配大底相机,真对得住「那四个字」了

2025-06-1127阅读

-

微软首次!Win11六月更新紧急叫停:出现兼容性问题、修复版正在路上

2025-06-1127阅读

-

“国产司美格鲁肽”成业绩“救星”?银诺医药冲刺港股IPO

2025-06-1127阅读

-

新疆阜康农商行被罚53万,两副行长分别被罚1万

2025-06-1127阅读

-

充电机器人自动插拔枪,艾摩星完成具身智能产品全链路功能验证

2025-06-1127阅读

-

招银金融租赁被罚80万,平安人寿上海分公司被罚47万

2025-06-1127阅读

-

中国充电联盟:2025 年 5 月全国公共充电桩 408.3 万台

2025-06-1127阅读

-

湖南东安农商行被罚90万,涉信贷业务管理及涉企收费问题

2025-06-1127阅读

-

Bend工作室裁员30%,新项目启动

2025-06-1127阅读